BlockRecord für Zustellantworten

Die BlockRecord-Technologie ermöglicht es, die Integrität (Modifikationsfestigkeit) eines Dokuments zur Verhinderung von nachträglichen Änderungen/Modifikationen zu sichern.

Wir verwenden dieses Verfahren für die Zustellantwort des beA, um diese gegen Manipulationen abzusichern.

Die Problematik bzgl. Zustellantwort

Eine sog. Zustellantwort wird beim Versand von beA-Nachrichten als HTML-Datei vom beA bereitgestellt. Diese Datei ist in sofern wichtig, weil sie die Zustellung der beA-Nachricht dokumentiert und bestätigt. Diese Datei ist allerdings leicht änderbar und könnte nachträglich geändert und ggf. verfälscht werden. Im Streitfall kann die Echtheit der Zustellantwort in Frage gestellt werden und damit die gesamte Zustellung bzw. deren Zeitpunkt bestritten werden.

Was wir anbieten, um zu beweisen, dass die Zustellantwort echt ist (nicht geändert wurde).

Die beA.expert SUITE (AB NEUE VERSION 2.6) bietet an eine mehrstufige Absicherung der Integrität einer Zustellantwort:

- Die beA.expert SUITE lädt die Zustellantwort direkt vom beA-Server herunter und bildet unmittelbar nach Abholung eine Checksumme auf Basis des Kryptographischen Verfahrens sha256.

- Diese Checksumme wird in der beA.expert SUITE-Datenbank hinterlegt sowie in einen sog. BlockRecord gespeichert. Der BlockRecord wird durch eine eindeutige Identifikationsnummer gekennzeichnet und beinhaltet die vorher berechnete Checksumme.

- Der BlockRecord wird in einer nicht veränderbaren „append-only“-Datenbank automatisch lokal angelegt. (https://en.wikipedia.org/wiki/Append-only)

- Wahlweise kann der Anwender die beA.expert SUITE so einstellen, dass der BlockRecord zusätzlich auf einem externen Server gespeichern wird. Somit kann im Streitfall eine externe Überprüfung (ggf. auch durch Dritte) stattfinden. Ein BlockRecord beinhaltet keine Benutzerdaten oder Dateiinformationen sondern lediglich Identifikationsnummer, Checksummen und Zeitstempel. Eine Zurückführung auf das geschützte Dokument (z.B. hier die Zustellantwort) ist per se nicht möglich.

In der beA.expert SUITE: Einstellungen > Einstellungen > BlockRecord online sichern

Wie funktioniert die Integritätsüberprüfung?

- Lokale Überprüfung:

Die beA.expert SUITE vergleicht die Checksumme einer Datei (Zustellantwort des beAs) mit der internen, nicht änderbaren Checksumme. Im Falle einer Diskrepanz (weil die Zustellantwort z.B. geändert wurde) wird ein Fehler angezeigt.

- Online Überprüfung

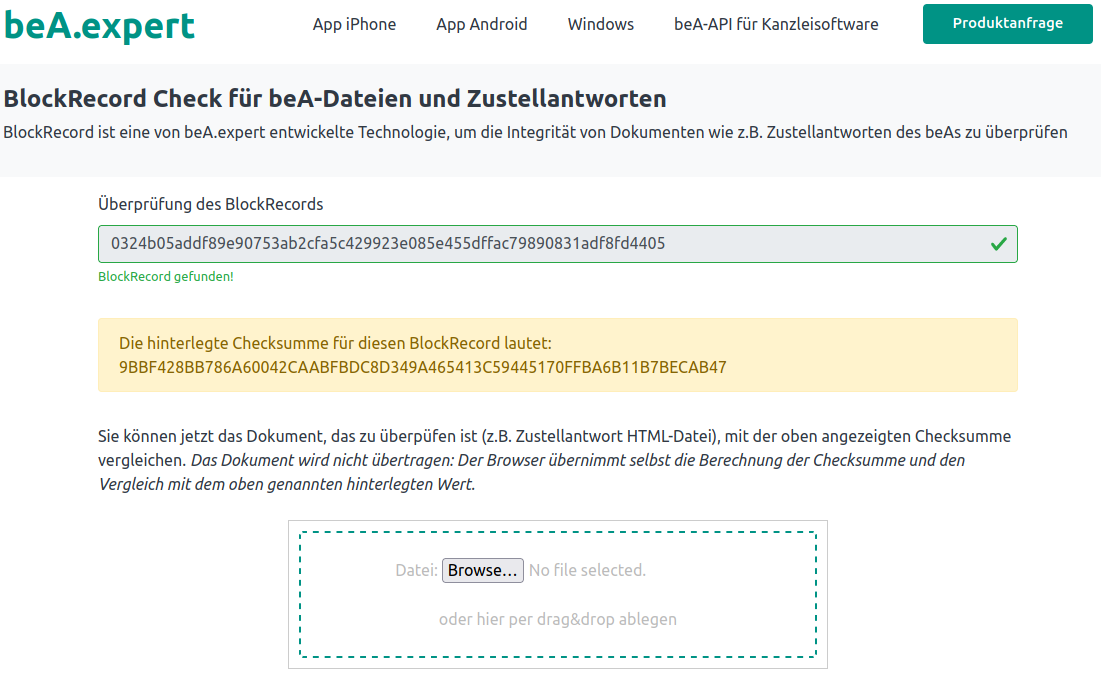

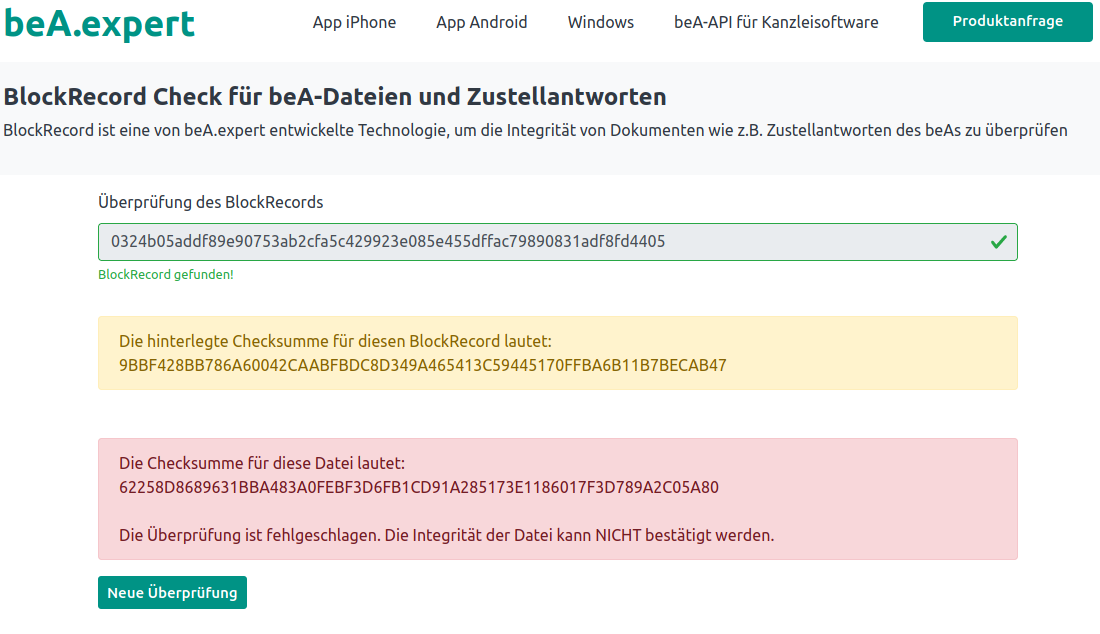

Wenn die BlockRecords auch zusätzlich online gespeichert wurden, haben Sie die Möglichkeit, den Gegner/Bestreiter/Dritten selbst die Überprüfung der Zustellantwort durchführen zu lassen. Dafür können Sie die einfach die Zustellantwort als original vom beA erhhaltene HTML-Datei zur Verfügung stellen sowie die Identifikationsnummer des entsprechenden BlockRecords. Anhand der Identifikationsnummer und der HTML-Datei kann jeder Dritte auf https://bea.expert/br/ eine Überprüfung dann online selbst durchführen.

Ergebnis einer Online Überprüfung:

Wie sicher ist das Verfahren?

Der BlockRecord bietet ein sehr hohes Niveau an Sicherheit. Dies, weil die Berechnung der Checksumme sofort nach der Übertragung vom beA-Server in der Software vorgenommen wird. Dieser Prozess erfolgt automatisch in dem Kern der Software. Die Checksumme wird in der lokalen und verschlüsselten Datenbank abgespeichert. Der BlockRecord-Eintrag nutzt die Fähigkeit „append-only“ der Datenbank d.h., ein Datensatz kann nach Speicherung nicht mehr gelöscht oder geändert werden. Ferner werden die Datensätze signiert, um eine Änderung auf binärer Basis zu verhindern. Diese Fähigkeit wird von der Datenbank-Engine selbst verwaltet.

Jeder so kreierte BlockRecord beinhaltet eine eindeutige Identifikationsnummer (256 bits) und die Checksumme (sha256) der Datei/Zustellantwort sowie einen Timestamp. Durch die externe Speicherung der BlockRecords wird neben der Möglichkeit einer Überprüfung der Integrität durch Dritte auch eine zusätzliche Schicht an Sicherheit eingezogen, weil die Checksummen mit zwei Quellen verglichen werden können.

Schutz gegen Manipulationen

Um dieses Verfahren manuell zu manipulieren, ist einiges an kriminellem Aufwand und Können nötig, denn es genügt nicht, eine RC5/AES geschützte Datenbank zu knacken. Es müsste vielmehr die auch die Datenbank-Engine manipuliert werden, derjenige müsste außerdem, um dann die „append-only“-Datensätze“ zu ändern, den manipulierten Datensatz neu signieren (Wirksamer Schutz gegen Änderungen auf Byte-Ebene).

Bei der zusätzlich externen Speicherung müsste außerdem auch auf dem Server „eingebrochen“ und auch der online-BlockRecord in der Datenbank entsprechend manipuliert und geändert werden.

Doch dies ist noch nicht alles. Wir haben noch weitere Schutzmaßnahmen eingebaut, um zu verhindern, dass die BlockRecords manipuliert werden können, was wir jedoch aus Sicherheitsgründen nicht weiter ausführen können. Das Sicherheitslevel eines BlockRecords ist nicht so hoch wie bei einer Blockchain, doch es ist auf jeden Fall deutlich höher, als das, was das beA hierzu anbietet, siehe unten:

Wesentliche Unterschiede zwischen BlockRecord und Blockchain

| Zustellantwort ohne Schutz | Schutz durch BlockRecord | Schutz durch Blockchain | |

| Sicherheitsprinzip | keines | Mix zwischen zwischen Verschlüsselung/“append-only“ (Datenbanken) und Offenlegung der BlockRecords | Basiert auf einer geteilten Infrastruktur: Jeder kann die Blockchain laden und überprüfen |

| Schutzmaßnahmen | keine | Nicht veränderbare Datensätze Spiegelung lokal/online | sog. Proof of work: mining |

| Aufwand/Kosten | keine | Sehr niedrig | Sehr hoch und mit hohem Verbrauch von Ressourcen/Energie |

| Sicherheitslevel | 0 | +++ | +++++ |